Identity and Access Management (IAM) Systeme stellen in Organisationen sicher, dass nur diejenigen Identitäten auf bestimmte Tools, Dateien, Ordner etc. zugreifen können, für die sie auch die Rechte besitzen.

Der Inhalt im Überblick

Was ist Identity and Access Management (IAM)?

Bei einem Identity and Access Management System werden Identitäten mit Rechten versehen, welche zentral verwaltet werden. Identitäten stellen hier nicht nur Personen, sondern auch Software und Hardware wie beispielsweise Client-Software oder IoT Geräte dar.

Ein Identity and Access Management verknüpft nun diese Identitäten mit verschiedenen Berechtigungen im Unternehmen. Diese Berechtigungen können Zutrittsrechte zu Gebäuden oder Zugangs- und/oder Zugriffsrechte auf verschiedene Systeme oder Dokumente etc. umfassen, welche durch Passwörter, biometrische Verfahren oder über Zutrittskarten realisiert werden können.

Somit stellt der Begriff IAM einen Oberbegriff für alle Prozesse und Anwendungen dar, welche benötigt werden, um die korrekte Verwaltung von Rechten zu gewährleisten.

Da im Laufe des Artikels die Begriffe Zutritt, Zugang und Zugriff (Z-Rechte) verwendet werden, werden die Begriffe um Unklarheiten zu beseitigen, kurz beschrieben.

- Zutritt beschreibt die physischen Zutrittsmöglichkeiten und kann nur Personen gestattet werden beispielsweise in Büros.

- Zugang regelt die Rechte zur Nutzung von IT-Systemen, System-Komponenten und Netzen beispielsweise zu WiFi- Netzen.

- Zugriff bezeichnet die Rechte auf bestimmte Daten zugreifen zu können.

Aber wieso benötigt man ein Identity and Access Management?

Dass Identitäten Berechtigungen zugewiesen bekommen, ist an und für sich eine gute und auch logische Sache. Nur wer die notwendigen Berechtigungen hat, kann seiner Arbeit nachkommen. Dies wird jedoch problematisch, wenn ein Mitarbeitender seinen Arbeitsbereich wechselt und immer noch die Zugriffsrechte des vorherigen Arbeitsbereichs besitzt, obwohl er oder sie darauf keinen Zugriff mehr benötigt. Das Problem wird vor allem dann sichtbar, wenn man sich das Beispiel eines Trainees ansieht, welcher viele Abteilungen in einem Unternehmen durchläuft und somit viele verschiedene Berechtigungen sammeln kann. Am Ende der Traineezeit können so sehr viele Berechtigungen angesammelt werden, sollten sie nicht bei Wechsel des Arbeitsbereichs entzogen werden.

Wieso müssen Berechtigungen entzogen werden?

Es ist jedoch notwendig, dass bei einem Wechsel des Aufgabenbereichs die Berechtigungen wieder entzogen werden. Beispielsweise können durch kompromittierte Login Daten und den dazugehörigen Zugangsberechtigungen Einfallstore in das Organisationsnetzwerk unwissentlich kreiert werden. Dies wird umso problematischer, wenn dieser Account eine Vielzahl an Rechten hat. Diese könnten dann von Kriminellen benutzt werden, um Firmendaten und -assets zu erlangen.

Auch ist die Verlockung groß, schnell noch selbst Änderungen in Bereichen zu machen, für die man eigentlich keine Berechtigung mehr haben sollte. Solche vermeintlich gut gemeinten Änderungen werden aber häufig von den Verantwortlichen übersehen und können zu Problemen im Change Management führen. Weiterhin können solche Zugriffe auch rechtliche Probleme aufwerfen, wenn durch unberechtigte Zugriffe Informationssicherheits- oder Datenschutzvorfälle auftreten.

Diese vereinfachten Ausführungen zeigen, dass ein gut etabliertes und robustes Identity und Access Management die Organisation schützen kann.

5 Gründe warum Ihr Unternehmen ein IAM benötigt

Doch nicht nur die Mitarbeitenden der eigenen Organisation können in einem Identity and Access Management organisiert werden. Ebenso kann es externen Partnern einen gesteuerten Zugang zum Organisationsnetzwerk gewähren. Dies ermöglicht es, externe Dienstleister und Partner auf bestimmte Bereiche und Daten im Organisationsnetz zugreifen zu lassen. Ebenso ist es durch ein IAM möglich, SaaS Tools oder Mobile Apps in das Organisationsnetzwerk einzubinden und diese durch gezielte und definierte Rechte zu steuern, um so die bestmögliche Sicherheit, und auch Produktivität für die Mitarbeitenden zu ermöglichen.

Ein weiterer, nicht zu unterschätzender Bereich des Identity and Access Management ist der Prozess Zutritts-, Zugangs- und Zugriffskontrolle. Dieser Prozess wird im Idealfall vorab definiert und im IAM praktisch umgesetzt. Hierbei wird unter anderem darauf eingegangen welche Identität auf welche Daten Zugriff haben sollte und unter welchen Konditionen dies ermöglicht wird.

Zusammengefasst kann ein IAM System in Organisationen dabei helfen:

- Einen Überblick über Identitäten und deren Berechtigungen zu behalten.

- Eine Vielzahl von Identitäten zu verwalten.

- Klare Struktur zu schaffen.

- Identitäten zentral zu verwalten.

- Das Risiko von unbefugten Zugriffen, intern sowie extern zu minimieren.

Was bedeutet dies abschließend für Organisationen?

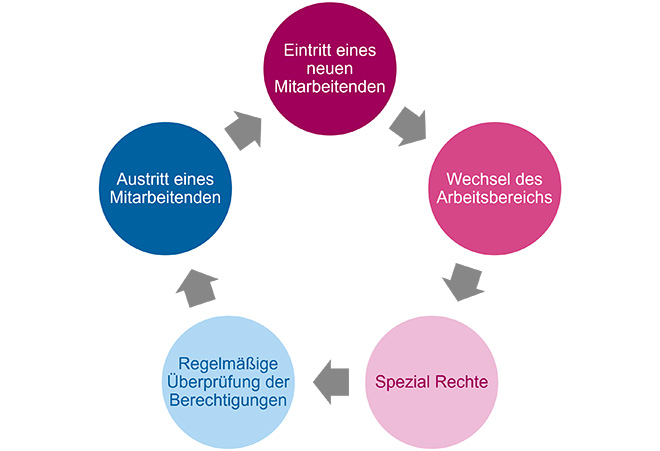

Identity and Access Management sollte ein wichtiger Bereich einer Organisation sein, unabhängig davon, ob sie sich zertifizieren lassen möchte oder nicht. Hierbei sollte der Prozess des gesamten Lebenszyklus abgebildet werden. Dies bedeutet, dass im Falle eines Mitarbeitenden am ersten Arbeitstag bereits die richtigen Z-Rechte zugeteilt werden sollten. Sobald dieser Mitarbeitender seinen Aufgabenbereich erweitert oder anpasst, müssen im Zuge dieser Veränderung ebenfalls die Z-Rechte angepasst werden. Hierfür sind die Beantragung und Zuweisung von neuen Rechten und ebenso der Entzug der vorherigen Berechtigungen erforderlich. Sollte nun ein neues Projekt zum Aufgabenbereich hinzukommen, müssen individuelle Berechtigungsanträge für dieses Projekt gestellt und am Ende des Projekts wieder entzogen werden.

Um zu verhindern, dass Berechtigungen übersehen werden, sollten diese in regelmäßigen Abständen überprüft werden. Abschließend sollten alle Berechtigungen entzogen werden, sollte ein Mitarbeitender aus dem Unternehmen ausscheiden. Dies verdeutlicht, dass ein IAM System wesentlich zur IT-Sicherheit in einer Organisation beiträgt.